BTC/HKD+0.93%

BTC/HKD+0.93% ETH/HKD+1.86%

ETH/HKD+1.86% LTC/HKD+1.33%

LTC/HKD+1.33% ADA/HKD+1.52%

ADA/HKD+1.52% SOL/HKD+1.55%

SOL/HKD+1.55% XRP/HKD+1.76%

XRP/HKD+1.76%北京時間2021年07月21日03:40,我們的攻擊檢測系統檢測到某個交易異常。通過對該交易進行擴展分析,我們發現這是一起利用通縮代幣(deflation token)KEANU的機制對Sanshu Inu部署的Memestake合約的獎勵計算機制的漏洞進行攻擊的事件,攻擊者最后獲利ETH約56個。下面詳細分析如下:

今年以來爆火的狗狗幣(DOGE)、柴犬幣(SHIB)引發了廣泛的關注,同時帶火了其他相關的meme幣,更引發了大量的項目方開發自己的meme幣及圍繞meme幣提供服務,其中Sanshu Inu就是其中一員。Sanshu Inu不僅發行meme幣SANSHU,還創建了合約Memestake作為meme幣的耕種池。用戶只要往Memestake中質押meme幣,就可以獲得代幣Mfund作為獎勵。

另一方面,大量的meme幣都是通縮代幣,即該種代幣的發行量會逐漸減少。其中部分meme幣的通縮實現形式是在用戶每次進行交易轉賬(transfer)的時候扣取一定比例的幣用于銷毀和再分配,這將導致接收方實際收到的token數量小于支出方實際支付的數量。本次涉及的通縮代幣KEANU就是采用這種實現。

該攻擊的大致原理就是通過控制Memestake進行KEANU的多次轉入轉出減少其持有的KEANU數量,從而利用其獎勵計算函數的漏洞致使Memestake給攻擊者發送大量Mfund。

為了便于理解,我們首先簡要地介紹一下和此次攻擊相關的兩個實體合約:KEANU代幣的 KeanuInu 合約和 Memestake 合約。

KeanuInu 合約

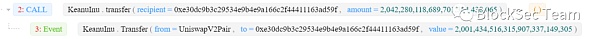

正如前面所說,KeanuInu在實現代幣KEANU的轉賬時,會扣取一定比例的幣用于銷毀和再分配,其中用于銷毀的比例設置為定值——2%。如圖,在調用KeanuInu的transfer()及transferFrom()函數的時候,函數調用中顯示的轉賬數量跟emit的事件log中記錄的數量并不一致。

分析:過去兩天XRP Network地址活動達到第二和第三峰值:5月30日消息。Santiment發推稱,在過去的兩天里,XRP Network的地址活動達到了第二和第三峰值。XRP和其他山寨幣行情之間出現了+4%的輕微脫鉤,如果歷史重演3月18日的活動高峰,這一脫鉤可能會更多。[2023/5/30 11:48:03]

其由于其實際代碼實現較為復雜,此處不再展示,感興趣的朋友可以根據后面附錄給出的合約地址在etherscan.io自行查看合約實現。另外,上面兩張截圖來源于我們自行開發的交易解析工具,目前開放公測中。歡迎各位點擊https://tx.blocksecteam.com:8080/試用。我們的工具將函數調用與過程中產生事件log結合展示的方式,對于分析通縮代幣等問題更有幫助。

Memestake 合約

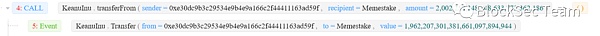

下圖是MemeStake的deposit函數。函數首先調用updatePool更新資金池狀態,然后將用戶的token轉賬給自己。當傳入的_amount大于0時會在代碼的1295行進行轉賬。

然而,由于KEANU token的通縮特性,雖然調用safeTransferFrom函數時傳入的金額是amount,但是實際上轉入資金池的金額小于amount。并且在代碼分析中我們注意到,transfer的目的地是自己,也就是說對于MemeStake來說,所有用戶的某個幣種(如KEANU token)的存款都屬于MemeStake。

在轉賬后的1296行,MemeStake會對用戶的存款進行登記,但這里登記采用的仍然是amount(而真實的轉賬量小于amount),因此用戶真正的存款量比登記的user.amount更小。

ENS現已將Name Wrapper合約部署到主網:金色財經報道,以太坊域名服務 ENS 創始人兼核心開發人員 Nick Johnson 表示,NameWrapper 以及 PublicResolver、ETHRegistrarController 和 ReverseRegistrar 的新版本均已部署到主網,在 DAO 批準投票激活新合約之前將不會生效。[2023/3/28 13:30:53]

最后在1299行,可以看出user.rewardDebt參數也是根據(比真實值要大的)user.amount來計算的。

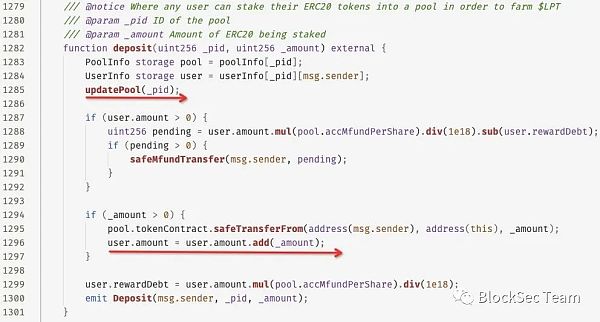

下圖是MemeStake的withdraw函數。該函數首先會檢查user.amount是否還有足夠的余額,但由于user.amount本身比真實值大,因此這里的檢查是不準確的。接下來,同樣會調用updatePool函數更新資金池狀態。

在1321行,withdraw函數會先扣除在user.amount中登記的余額,然后調用transfer函數把token轉回用戶。和deposit函數一樣,這里的邏輯同樣存在問題,由于每次轉賬都會造成通縮,因此轉給用戶的數量會小于實際的轉賬量。

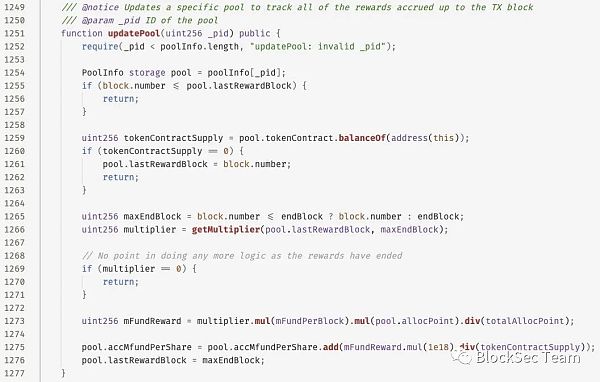

最后來看MemeStake的updatePool函數。首先從1255行可以看出,每次調用會記錄上一次更新的blockNumber,如果此次調用的區塊和上次更新時相同,則會直接返回,也就是說updatePool對每個區塊只會更新一次資金池狀態。

接下來在1259行,會獲取MemeStake自身在token合約中的余額(上文提到,每次用戶deposit都會將token轉給MemeStake)。最后在1275行,會利用這個余額作為分母,計算該資金池每一次deposit和withdraw的獎勵(也就是pool.accMfundPerShare參數)。計算方式如下:

國家網信辦集中整治涉虛擬貨幣炒作亂象:8月9日消息,國家網信辦集中整治涉虛擬貨幣炒作亂象。按照《關于進一步防范和處置虛擬貨幣交易炒作風險的通知》精神,國家網信辦督促指導主要網站平臺切實落實主體責任,持續保持對虛擬貨幣交易炒作高壓打擊態勢,加大對誘導虛擬貨幣投資等信息內容和賬號自查自糾力度。

此外,指導地方網信部門約談涉虛擬貨幣宣傳炒作的“鏈節點”、“創投圈”等經營主體500余家次,要求全面清理宣傳炒作虛擬貨幣交易的信息內容。對專門為虛擬貨幣營銷鼓吹、發布教程講解跨境炒幣、虛擬貨幣“挖礦”的“幣頭條”等105家網站平臺,國家網信辦會同相關部門依法予以關閉。(網信中國)[2022/8/9 12:11:20]

pool.accMfundPerShare += mFundReward / token.balanceOf(MemeStake)

回到withdraw,我們來看存取款獎勵代幣Mfund是怎樣轉賬的。首先在上圖withdraw函數的第1325行,計算用戶是否有pending的Mfund token沒有發放,計算公式為:

rewardMfund = user.amont * pool.accMfundPerShare / 1e18 - user.rewardDebt。

而rewardDebt是這樣計算的(圖中第1325行):

user.rewardDebt = user.amount * pool.accMfundPerShare / 1e18

因此,從代碼中我們不難構造出一種可能的攻擊:

首先,在一個交易內,通過反復調用deposit和withdraw函數,榨干MemeStake的資金池。這個操作利用了三個代碼問題:

三星新的挖礦芯片效率將提高45%:金色財經報道,科技巨頭三星表示,它目前正在開發新的3納米挖礦芯片,該芯片的能效將提高45%。據估計,新芯片的性能提高了23%,并有望顯著減少采礦業的碳排放。2013年生產的首批挖礦硬件之一Antminer S1擁有55nm芯片。目前市面上最好的挖礦設備是2022年生產的5nm芯片的螞蟻S19X。

三星早在2019年宣布開始設計和制造挖礦芯片時就透露了其進入采礦領域的機會。(cryptoslate)[2022/7/19 2:22:56]

首先,user.amount的記賬比真實值多,因此每次withdraw都可以成功。

第二,MemeStake中所有用戶的資金都在一個池子中,因此每一筆轉賬實際上Burn掉的是池子中其他用戶存入的KEANU token。

第三,由于updatePool在同一個塊中不會進行狀態更新,因此不會影響pool.accMfundPerShare參數,也不會產生Mfund token的reward。

接下來,在下一個區塊時,直接調用withdraw函數。

通過對updatePool函數的分析可知,此時會產生池子狀態的更新,且由于前一步操作榨干了MemeStake的資金池,token.balanceOf(MemeStake)極低,產生了巨大的pool.accMfundPerShare。

隨后在withdraw函數的第1315行,計算出的Mfund reward量非常大,導致巨額的Mfund回報。

0x2. 攻擊分析

前面介紹了漏洞成因及漏洞的利用方式,我們接下來介紹攻擊者實際是如何進行攻擊的。

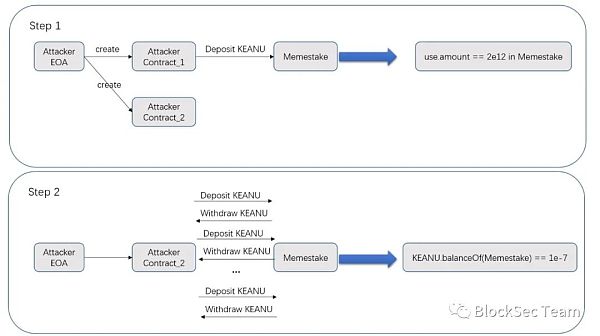

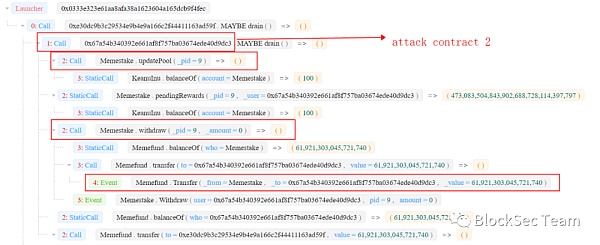

如圖所示,攻擊可以分為4步,其中關鍵攻擊步驟為第2步,利用通縮代幣的特性操縱Memestake的獎勵計算。

數據:Cardano在日常開發活動中處于領先地位:金色財經報道,根據最近的數據,Cardano是過去24小時內開發最活躍的加密貨幣。Cardano在其公共Github庫中進行的開發活動已經超過了主要的加密貨幣,如以太坊(ETH)和Cosmos (ATOM)。

Vasil的升級有望將Cardano的性能和能力顯著增強,預計包括四個卡爾達諾改進建議(CIPs)。(u.today)[2022/7/13 2:10:49]

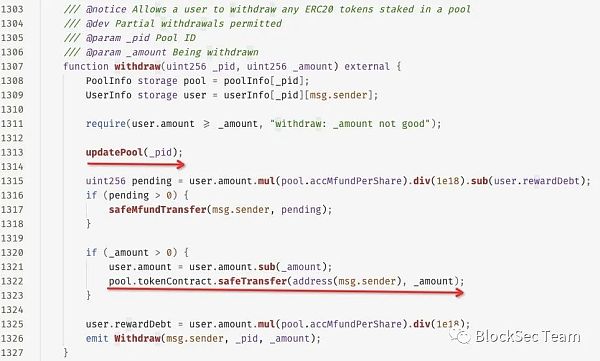

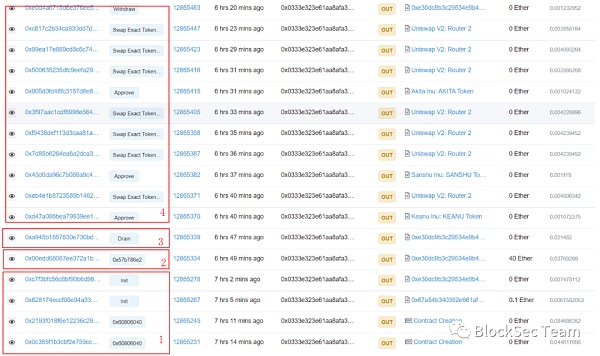

第1步(準備),首先攻擊者創建了兩個合約并進行初始化,其中合約一為表現正常的投資合約,攻擊者通過合約一往Memestake存入約2,049B KEANU ,為步驟3獲利大量MFUND獎勵做好鋪墊。合約二為操縱Memestake的獎勵計算的合約,先進行了相關token的approve操作。

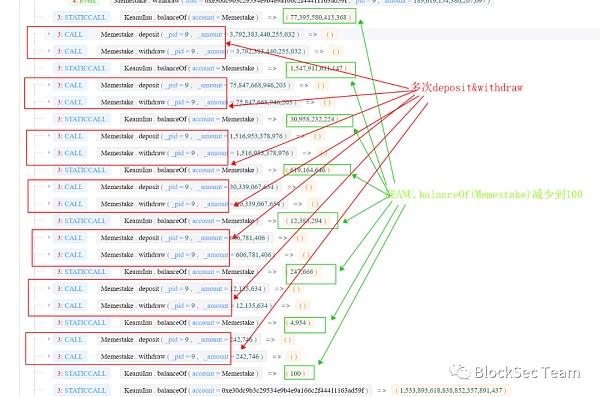

第2步(操縱),攻擊者先從uniswapV2中flash loan大量的KEANU代幣,然后通過合約二往Memestake中多次deposit 和withdraw大量KEANU,導致Memestake被迫大量交易KEANU。由于KEANU是一種通縮代幣,每次交易會燒掉2%的交易額,導致用戶真正存入Memestake的量比登記的user.amount更小,取出時又是按照user.amount轉給用戶(詳見代碼分析),導致Memestake池子中KEANU的代幣持有量不斷減少,最終為1e-07。如下圖所示,涉及交易為0x00ed,交易截圖未完全,請自行根據交易查看。

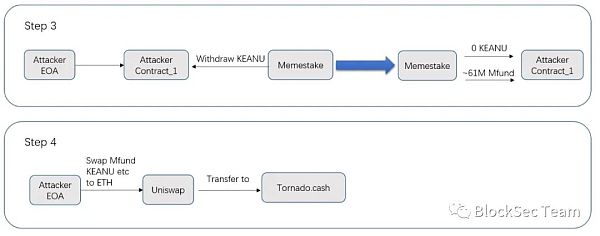

第3步(獲利),攻擊者首先通過合約二調用了Memestake.updatePool()函數,修改了KEANU所在池子的accMfundPerShare,由于該值依賴于池子所持有的KEANU的代幣量,而這在第二步中被操縱了(具體公式見下方代碼分析)。這使得合約二在接下來withdraw的時候可以獲得遠超正常值的Mfund(約61M)這種token作為獎勵。第3步發生于交易0xa945中,同時攻擊者開始將部分獲得的MFund換成WETH等代幣。

第4步(收尾),攻擊者將獲得的MFund、KEANU等代幣換成ETH,并通過Tornado.Cash轉移走,至此攻擊結束,攻擊者從中獲利ETH 55.9484578158357個(攻擊者的EOA地址及部署的攻擊合約還殘留有部分SANSHU和KEANU代幣未計入),約10萬美元。

下面附上攻擊地址0x0333的交易截圖,交易截圖未完全,請根據地址自行查看詳情(具體地址及交易詳見文章末尾)。

Others:

有趣的是,攻擊的第2、3步都與flashbots交易有關。

其中第2步涉及的交易0x00ed由于采用了UniswapV2 flashloan,且交易前后相當于用約38ETH去購買了KEANU,由此產生了很大的套利空間。因此該筆交易受到另一名攻擊者的三明治攻擊(sandwich attack),即本事件的攻擊者也是另一個三明治事件的受害者。該三明治攻擊者獲利3.2769697165652474ETH,但是給了礦工2.405295771958891249ETH,凈獲利0.8716739446063562ETH。

而第3步攻擊涉及的交易0xa945則由于在uniswap池子中大量售出MFund,創造了套利空間,所以被back-running而成為flashbots交易。該searcher獲利0.13858054192600666ETH,其中交給礦工0.099085087477094764ETH,凈獲利0.03949545444891189ETH。

由于UniswapV2中將flash loan的實現與普通的Swap結合在一起,具體的實現原理及為什么由此導致第2步存在套利空間可以參閱我們的paper Towards A First Step to Understand Flash Loan and Its Applications in DeFi Ecosystem (SBC 2021). 鏈接https://www.blocksecteam.com/papers/sbc21_flashloan.pdf

攻擊者利用通縮代幣的特性控制了平臺持有代幣的數量,影響了獎勵代幣的計算發放,由此獲利ETH 55.9484578158357個。而這原因在于,Sanshu Inu平臺在引入通縮代幣時缺乏一定的安全考量,導致攻擊者有空可趁。

由此,我們給有關項目方的安全建議有:

1. 對項目引入的代幣應當有足夠的認識,或者通過建立白名單的機制對交互的token進行限制。近兩年來,已經有多起安全事件與未加限制的token或者交互的token有問題有關,如最近的BSC鏈上的Impossible Finance事件,我們這個系列上一篇Akropolis攻擊事件,2020-11-17的Origin Dollar事件及2020-06-28的Balancer事件等。特別是與通縮代幣的交互,如在該事件發生不久后,PeckShield也報告了一起發生在polygon鏈上同樣利用通縮代幣及獎勵計算漏洞的安全事件——PolyYeld事件。

2. 項目上線前,需要找有資質的安全公司進行安全審計。我們可以看到,由于defi的money lego屬性,很多defi項目之間可以隨意組合,從而產生了互相影響,而這正是defi領域安全事件頻發的原因。因此,項目方所需關注的安全問題不僅僅局限于自己項目,也同樣需要考慮在與其他項目交互過程中存在的安全漏洞。

攻擊者EOA地址:

0x0333e323e61aa8afa38a1623604a165dcb9f4fec

攻擊合約一:

0x67a54b340392e661af8f757ba03674ede40d9dc3

攻擊合約二:

0xe30dc9b3c29534e9b4e9a166c2f44411163ad59f

攻擊第2步交易0x00ed:

0x00edd68087ee372a1b6e05249cc6c992bb7b8478cc0ddc70c2a1453428285808

攻擊第3步交易0xa945:

0xa945b1857630e730bd3fac6459c82dee44da45e35cfbbd6dfb7b42146e8dde41

受害者Memestake地址:

0x35c674c288577df3e9b5dafef945795b741c7810

代幣KEANU地址:

0x106552c11272420aad5d7e94f8acab9095a6c952

代幣Mfund地址:

0xddaddd4f73abc3a6552de43aba325f506232fa8a

游戲產業是一個快速蓬勃發展的行業,區塊鏈游戲自今年以來也在快速的增長。但是在區塊鏈游戲領域卻缺少一家專為游戲玩家服務的“游戲裝備交易所”,GameSwap的創立正式解決了這個問題.

1900/1/1 0:00:00隨著加密藝術及 NFT 技術的發展,越來越多的藝術家、藏家對藝術作品的創作、收藏不再僅僅局限于將實體藝術作品上鏈或傳統形態的數字藝術作品,人們都在朝著更新、更尖端的技術探索.

1900/1/1 0:00:00以太坊即將發生巨大的變化,我們會有Eth2.0、EIP-1559,并且會在主要的以太坊協議中越來越多地采用layer2擴展解決方案.

1900/1/1 0:00:007 月 14 日,總部位于美國科羅拉多州的加密貨幣交易平臺 ShapeShift 宣布將解散現有公司,并轉變為去中心化治理平臺.

1900/1/1 0:00:00游戲一直以來都是很多區塊鏈創業者嘗試的方向,但幾年來很少看到成功的案例。隨著DeFi和NFT的發展,以及元宇宙概念的興起,尤其是在Axie Infinity爆紅之后,鏈游創業真正迎來了時機成熟的.

1900/1/1 0:00:009月2日,加密元素正式披露NFT計劃中的第二個項目——PlayerOne,這是繼加密元素進軍NFT市場后的又一個重磅項目。最近發布內測的Element表現亮眼,被很多用戶和業內著名投資者看好.

1900/1/1 0:00:00