BTC/HKD-3.43%

BTC/HKD-3.43% ETH/HKD-2.87%

ETH/HKD-2.87% LTC/HKD-2.02%

LTC/HKD-2.02% ADA/HKD-2.33%

ADA/HKD-2.33% SOL/HKD-3.66%

SOL/HKD-3.66% XRP/HKD-2.8%

XRP/HKD-2.8%北京時間2021年8月19日10:05,日本加密交易平臺Liquid稱其熱錢包遭到攻擊。從官方發布的報告來看,Liquid交易平臺上被盜幣種涉及BTC、ETH、ERC20代幣、TRX、TRC20代幣、XRP等超70種,幣種之多,數額之高,令人驚嘆。

慢霧AML團隊利用旗下MistTrack反洗錢追蹤系統分析統計,Liquid共計損失約9,135萬美元,包括約462萬美元的BTC、3,216萬美元的ETH、4,290萬美元的ERC20代幣、23萬美元的TRX、160萬美元的TRC20、1,093萬美元的XRP。

慢霧AML團隊全面追蹤了各幣種的資金流向情況,也還原了攻擊者的洗幣手法,接下來分幾個部分向大家介紹。

BTC部分

攻擊者相關地址

慢霧AML團隊對被盜的BTC進行全盤追蹤后發現,攻擊者主要使用了“二分法”的洗幣手法。所謂“二分法”,是指地址A將資金轉到地址B和C,而轉移到地址B的數額多數情況下是極小的,轉移到地址C的數額占大部分,地址C又將資金轉到D和E,依次類推,直至形成以很小的數額轉移到很多地址的情況。而這些地址上的數額,要么以二分法的方式繼續轉移,要么轉到交易平臺,要么停留在地址,要么通過Wasabi等混幣平臺混幣后轉出。

慢霧:Poly Network再次遭遇黑客攻擊,黑客已獲利價值超439萬美元的主流資產:金色財經報道,據慢霧區情報,Poly Network再次遭遇黑客攻擊。分析發現,主要黑客獲利地址為0xe0af…a599。根據MistTrack團隊追蹤溯源分析,ETH鏈第一筆手續費為Tornado Cash: 1 ETH,BSC鏈手續費來源為Kucoin和ChangeNOW,Polygon鏈手續費來源為FixedFloat。黑客的使用平臺痕跡有Kucoin、FixedFloat、ChangeNOW、Tornado Cash、Uniswap、PancakeSwap、OpenOcean、Wing等。

截止目前,部分被盜Token (sUSD、RFuel、COOK等)被黑客通過Uniswap和PancakeSwap兌換成價值122萬美元的主流資產,剩余被盜資金被分散到多條鏈60多個地址中,暫未進一步轉移,全部黑客地址已被錄入慢霧AML惡意地址庫。[2023/7/2 22:13:22]

以攻擊者地址為例:

慢霧:過去一周Web3生態系統因安全事件損失近160萬美元:6月26日消息,慢霧發推稱,過去一周Web3生態系統因安全事件損失近160萬美元,包括MidasCapital、Ara、VPANDADAO、Shido、Slingshot、IPO、Astaria。[2023/6/26 22:00:21]

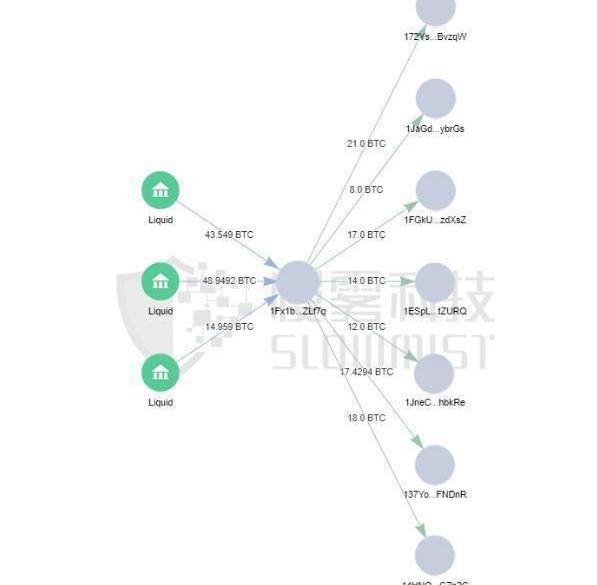

據MistTrack反洗錢追蹤系統顯示,共107.5BTC從Liquid交易平臺轉出到攻擊者地址,再以8~21不等的BTC轉移到下表7個地址。

為了更直觀的展示,我們只截取了地址資金流向的一部分,讓大家更理解“二分法”洗幣。

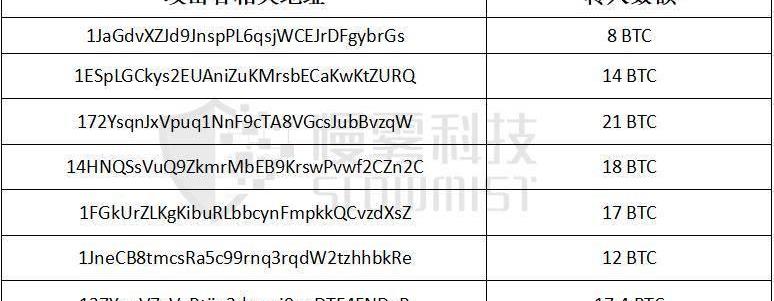

以圖中紅框的小額轉入地址為例繼續追蹤,結果如下:

慢霧:Gate官方Twitter賬戶被盜用,謹慎互動:10月22日消息,安全團隊慢霧發文稱:加密平臺Gate官方Twitter賬戶被盜用,謹慎互動。半小時前,攻擊者利用該賬戶發文,誘導用戶進入虛假網站連接錢包。此外,慢霧科技創始人余弦在社交媒體上發文表示:注意下,Gate官方推特應該是被黑了,發送了釣魚信息,這個網址 g?te[.]com 是假的(之前談過的 Punycode 字符有關的釣魚域名),如果你去Claim會出現eth_sign這種簽名釣魚,可能導致ETH等相關資產被盜。[2022/10/22 16:35:14]

可以看到,攻擊者對該地址繼續使用了二分法,0.0027BTC停留在地址,而0.0143BTC轉移到Kraken交易平臺。

攻擊者對其他BTC地址也使用了類似的方法,這里就不再重復講解。慢霧AML團隊將對資金停留地址進行持續監控及標記,幫助客戶做出有效的事前防范,規避風險。

慢霧:Transit Swap事件中轉移到Tornado Cash的資金超過600萬美元:金色財經報道,慢霧 MistTrack 對 Transit Swap 事件資金轉移進行跟進分析,以下將分析結論同步社區:

Hacker#1 攻擊黑客(盜取最大資金黑客),獲利金額:約 2410 萬美元

1: 0x75F2...FFD46

2: 0xfa71...90fb

已歸還超 1890 萬美元的被盜資金;12,500 BNB 存款到 Tornado Cash;約 1400 萬 MOONEY 代幣和 67,709 DAI 代幣轉入 ShibaSwap: BONE Token 合約地址。

Hacker#2 套利機器人-1,獲利金額:1,166,882.07 BUSD

0xcfb0...7ac7(BSC)

保留在獲利地址中,未進一步轉移。

Hacker#3 攻擊模仿者-1,獲利金額:356,690.71 USDT

0x87be...3c4c(BSC)

Hacker#4 套利機器人-2,獲利金額:246,757.31 USDT

0x0000...4922(BSC)

已全部追回。

Hacker#5 套利機器人-3,獲利金額:584,801.17 USDC

0xcc3d...ae7d(BSC)

USDC 全部轉移至新地址 0x8960...8525,后無進一步轉移。

Hacker#6 攻擊模仿者-2,獲利金額:2,348,967.9 USDT

0x6e60...c5ea(BSC)

Hacker#7 套利機器人-4,獲利金額:5,974.52 UNI、1,667.36 MANA

0x6C6B...364e(ETH)

通過 Uniswap 兌換為 30.17 ETH,其中 0.71 支付給 Flashbots,剩余 ETH 未進一步轉移。[2022/10/6 18:41:10]

ETH與ERC20代幣部分

慢霧:iCloud 用戶的MetaMask錢包遭遇釣魚攻擊是由于自身的安全意識不足:據官方消息,慢霧發布iCloud 用戶的MetaMask錢包遭遇釣魚攻擊簡析,首先用戶遭遇了釣魚攻擊,是由于自身的安全意識不足,泄露了iCloud賬號密碼,用戶應當承擔大部分的責任。但是從錢包產品設計的角度上分析,MetaMask iOS App 端本身就存在有安全缺陷。

MetaMask安卓端在AndroidManifest.xml中有android:allowBackup=\"false\" 來禁止應用程序被用戶和系統進行備份,從而避免備份的數據在其他設備上被恢復。

MetaMask iOS端代碼中沒有發現存在這類禁止錢包數據(如 KeyStore 文件)被系統備份的機制。默認情況下iCloud會自動備份應用數據,當iCloud賬號密碼等權限信息被惡意攻擊者獲取,攻擊者可以從目標 iCloud 里恢復 MetaMask iOS App 錢包的相關數據。

慢霧安全團隊經過實測通過 iCloud 恢復數據后再打開 MetaMask 錢包,還需要輸入驗證錢包的密碼,如果密碼的復雜度較低就會存在被破解的可能。[2022/4/18 14:31:38]

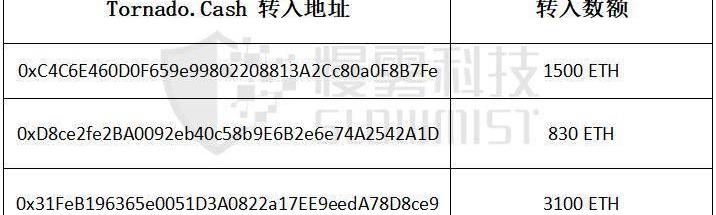

攻擊者相關地址

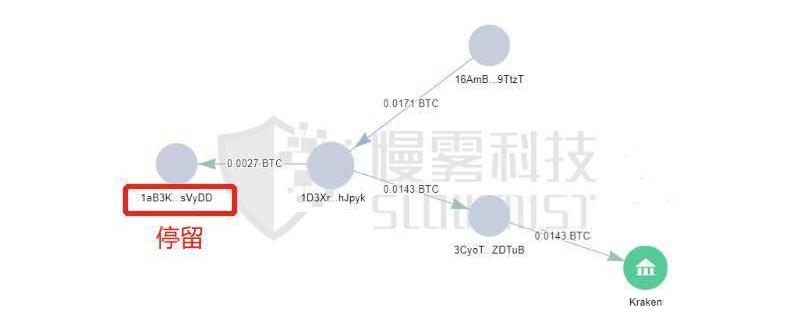

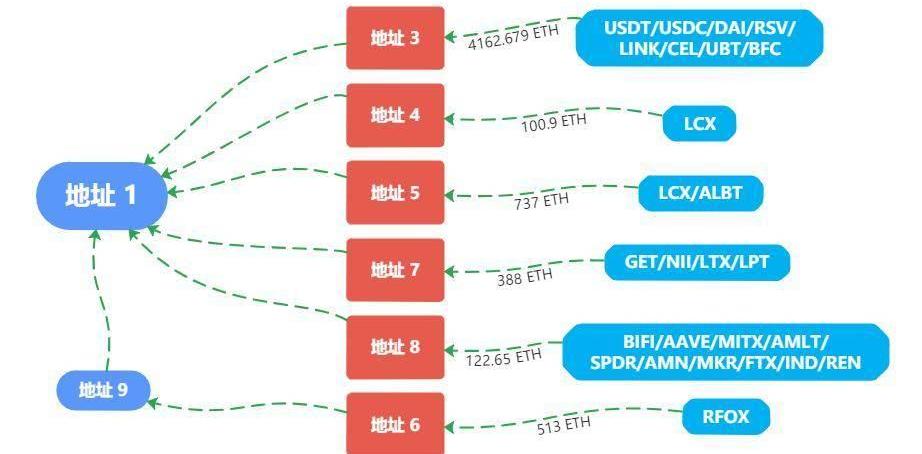

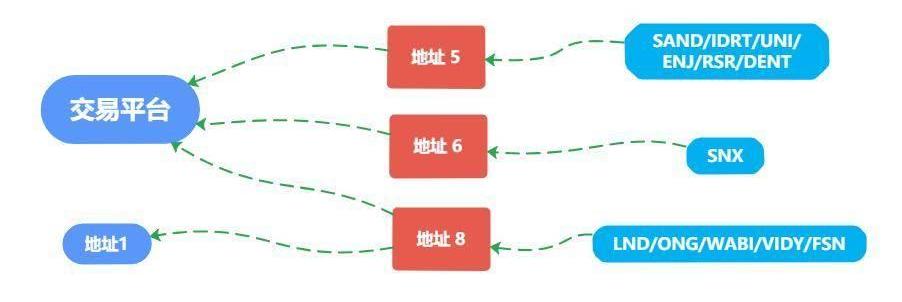

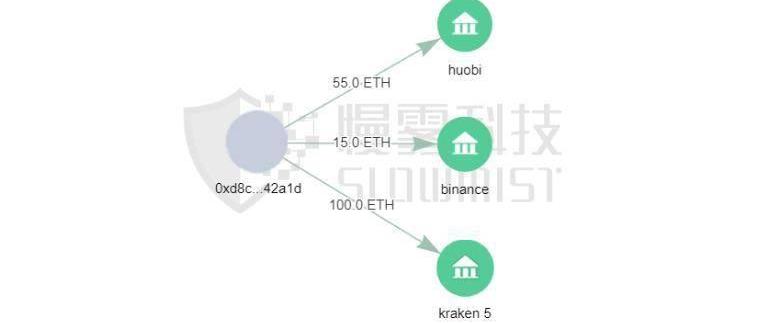

經過慢霧AML團隊對上圖幾個地址的深度分析,總結了攻擊者對ETH/ERC20代幣的幾個處理方式。

1.部分ERC20代幣通過Uniswap、Balancer、SushiSwap、1inch等平臺將代幣兌換為ETH后最終都轉到地址1。

2.部分ERC20代幣直接轉到交易平臺,部分ERC20代幣直接轉到地址1并停留。

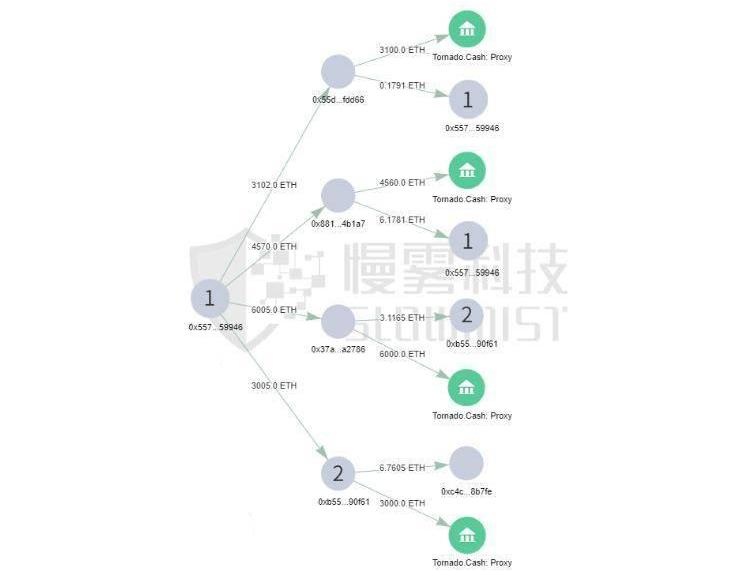

3.攻擊者將地址1上的ETH不等額分散到多個地址,其中16\,660ETH通過Tornado.Cash轉出。

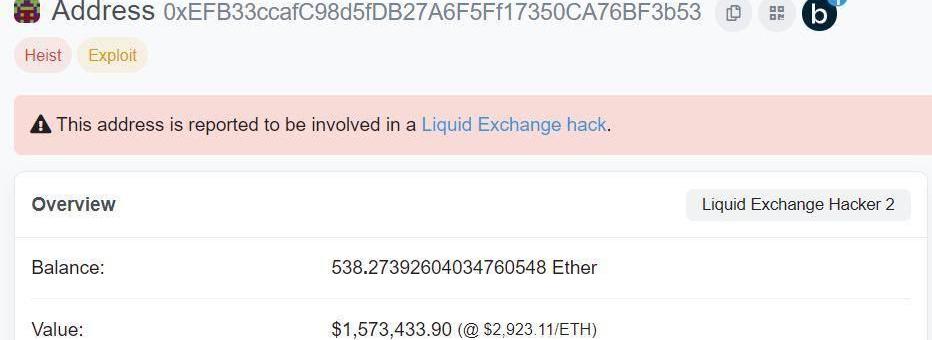

地址2的538.27ETH仍握在攻擊者手里,沒有異動。

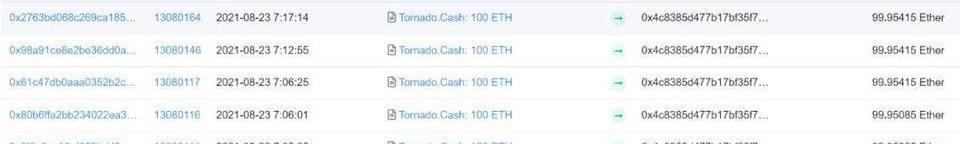

4.攻擊者分三次將部分資金從Tornado.cash轉出,分別將5\,600ETH轉入6個地址。

其中5,430ETH轉到不同的3個地址。

另外170ETH轉到不同的3個交易平臺。

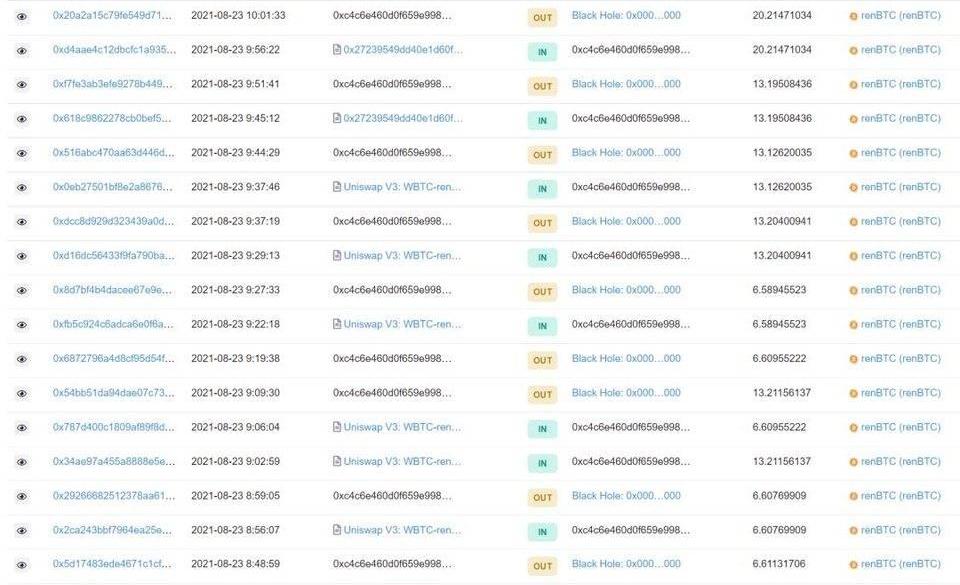

攻擊者接著將3個地址的ETH換成renBTC,以跨鏈的方式跨到BTC鏈,再通過前文提及的類似的“二分法”將跨鏈后的BTC轉移。

以地址為例:

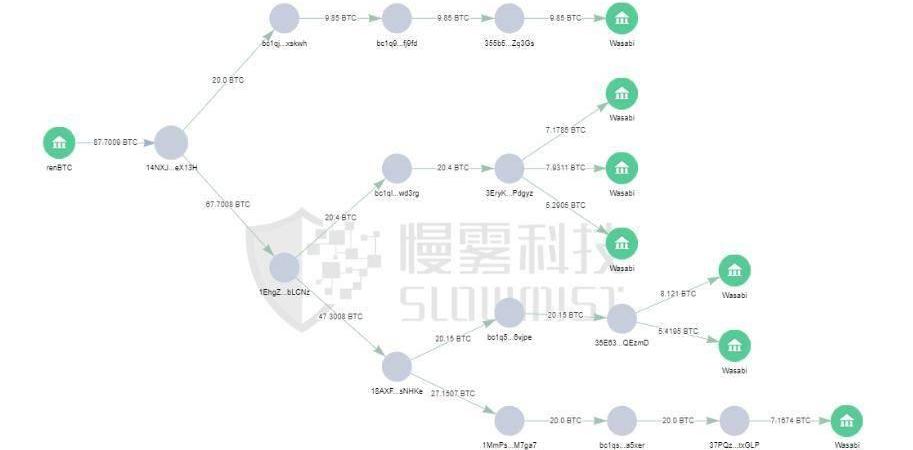

以跨鏈后的其中一個BTC地址為例。根據MistTrack反洗錢追蹤系統如下圖的顯示結果,該地址通過renBTC轉入的87.7BTC均通過混幣平臺Wasabi轉出。

TRX/TRC20部分

攻擊者地址

TSpcue3bDfZNTP1CutrRrDxRPeEvWhuXbp

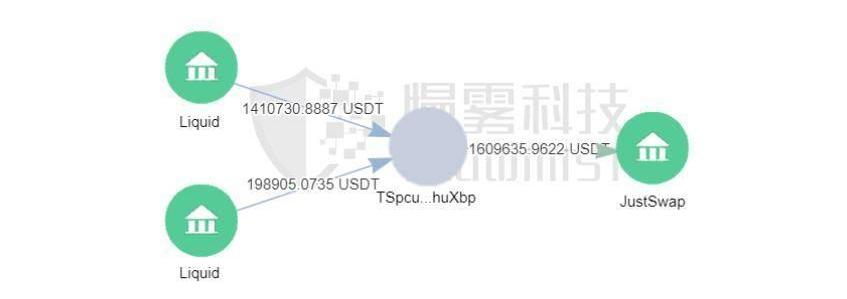

資金流向分析

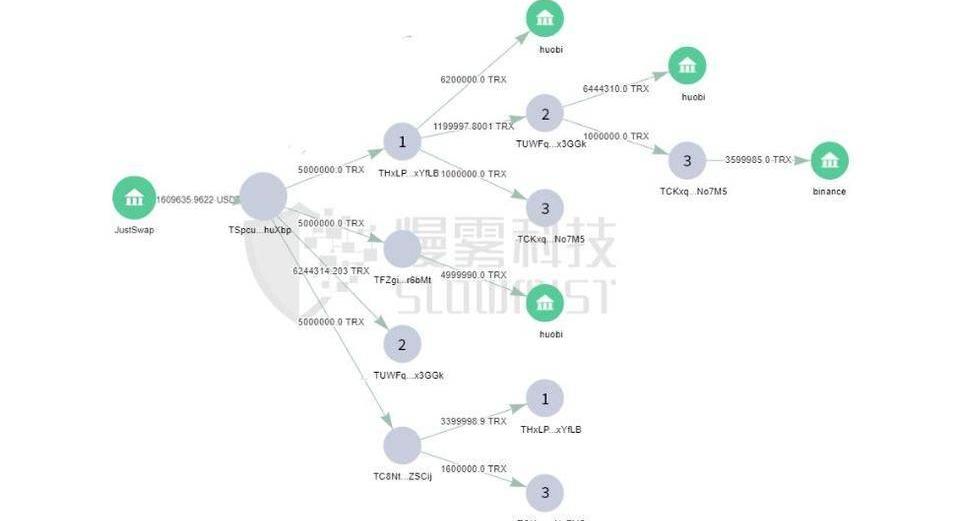

據MistTrack反洗錢追蹤系統分析顯示,攻擊者地址上的TRC20兌換為TRX。

再將所有的TRX分別轉移到Huobi、Binance交易平臺。

XRP部分

攻擊者相關地址

rfapBqj7rUkGju7oHTwBwhEyXgwkEM4yby

資金流向分析

攻擊者將11,508,495XRP轉出到3個地址。

接著,攻擊者將3個地址的XRP分別轉到Binance、Huobi、Poloniex交易所。

總結

本次Liquid交易平臺被盜安全事件中,攻擊者以迅雷不及掩耳之速就將一個交易平臺內超70種貨幣全部轉移,之后再通過換幣平臺、混幣平臺以及其他交易平臺將資金順利洗出。

截止目前,大部分被盜資產還控制在攻擊者手中。21,244,326.3枚TRX轉入交易平臺,11,508,516枚XRP轉入交易平臺,攻擊者以太坊地址2存有538.27ETH,以太坊地址1仍有8.9ETH以及價值近540萬美元的多種ERC20代幣,慢霧AML團隊將持續對異常資金地址進行實時監控與拉黑。

攻擊事件事關用戶的數字資產安全,隨著被盜數額越來越大,資產流動越來越頻繁,加速合規化成了迫在眉睫的事情。慢霧AML團隊建議各大交易平臺接入慢霧AML系統,在收到相關“臟幣”時會收到提醒,可以更好地識別高風險賬戶,避免平臺陷入涉及洗錢的境況,擁抱監管與合規的大勢。

據U.Today9月7日消息,灰度投資CEOMichaelSonnenshein分享了他對美國證券交易委員會可能批準比特幣ETF的看法,并解釋了該監管機構為什么應該首先批準現貨比特幣ETF.

1900/1/1 0:00:00“波卡知識圖譜”是我們針對波卡從零到一的入門級文章,我們嘗試從波卡最基礎的部分講起,為大家提供全方位了解波卡的內容,當然這是一項巨大的工程,也充滿了挑戰.

1900/1/1 0:00:00巴比特訊,9月24日,歐易NFT市場盲盒通道將正式開啟。元宇宙NFT項目Kollect將于9月24日19:00首發登錄歐易NFT市場盲盒通道,發售516個Kollect卡牌盲盒,共分為Super.

1900/1/1 0:00:00作者:LeoLiu,GuangwuXie翻譯:VanessaCao校對:LeoLiu,GuangwuXie 排版:JaneHu 感謝:FangyuanZhao,ShowenPeng,DW.

1900/1/1 0:00:009月28日,美聯儲主席杰羅姆?鮑威爾在國會聽證會上表示,美聯儲應該與國會合作創建數字美元。 鮑威爾在參議院銀行委員會發表講話時表示,雖然現有的管理美聯儲活動的法律可以作為發行美元數字化版本的基礎.

1900/1/1 0:00:00來源:證券時報網 作者:張銳,作者系經濟學教授,注:本文章發表的言論,僅代表作者個人觀點,不代表證券時報立場。薩爾瓦多以外或許還有更多國家將比特幣升級為法定貨幣,其中可能帶有金融博弈的成分.

1900/1/1 0:00:00